近年、サイバー攻撃の手法は高度化し、企業のセキュリティ対策も進化が求められています。

ストーンビートセキュリティの「ペネトレーションテストサービス」は、攻撃者が実際に行う攻撃手法を用いてお客様のシステム内部への侵入可否及び侵入後の被害想定を把握するテストを実施することで、お客様のセキュリティ対策上の問題点を明らかにし、情報セキュリティ水準を向上させることを目的としています。

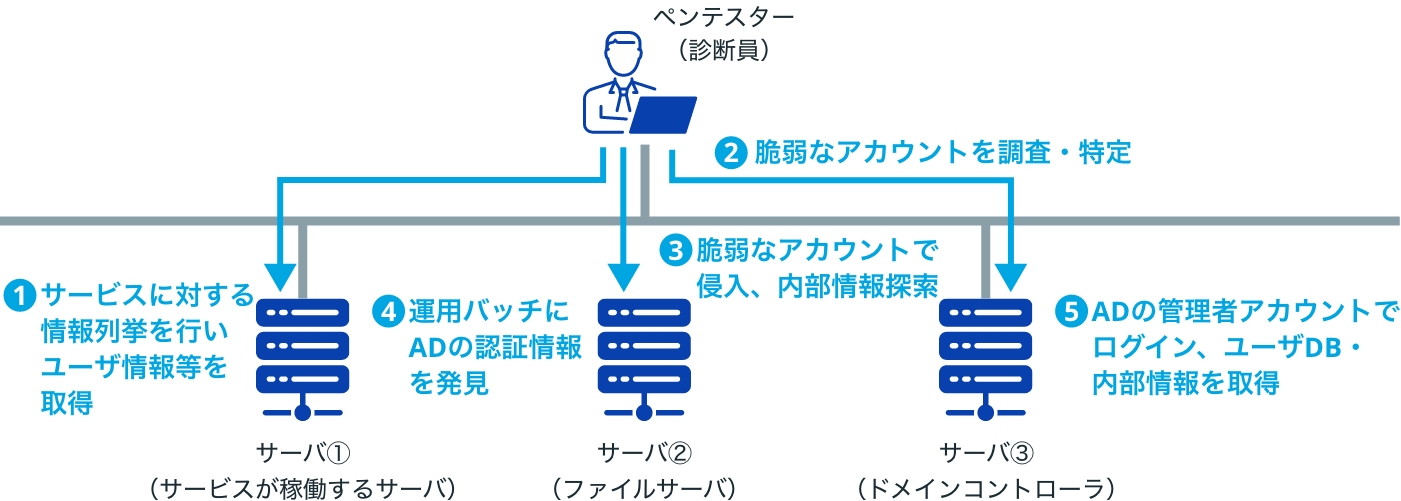

ペネトレーションテストとは、脅威に基づいて攻撃シナリオを構築し、実際に攻撃を試みることで、システムへの侵入可否や脆弱性の有無を調査します。

実際の攻撃手法を用いて、脆弱性の悪用可否や悪用された場合の影響度を調査。

攻撃者がどこから侵入できるか、侵入後にどのような情報や権限にアクセス可能かを明らかにします。

取得できるデータや、さらなる攻撃の可能性を調査し、リスクを評価。

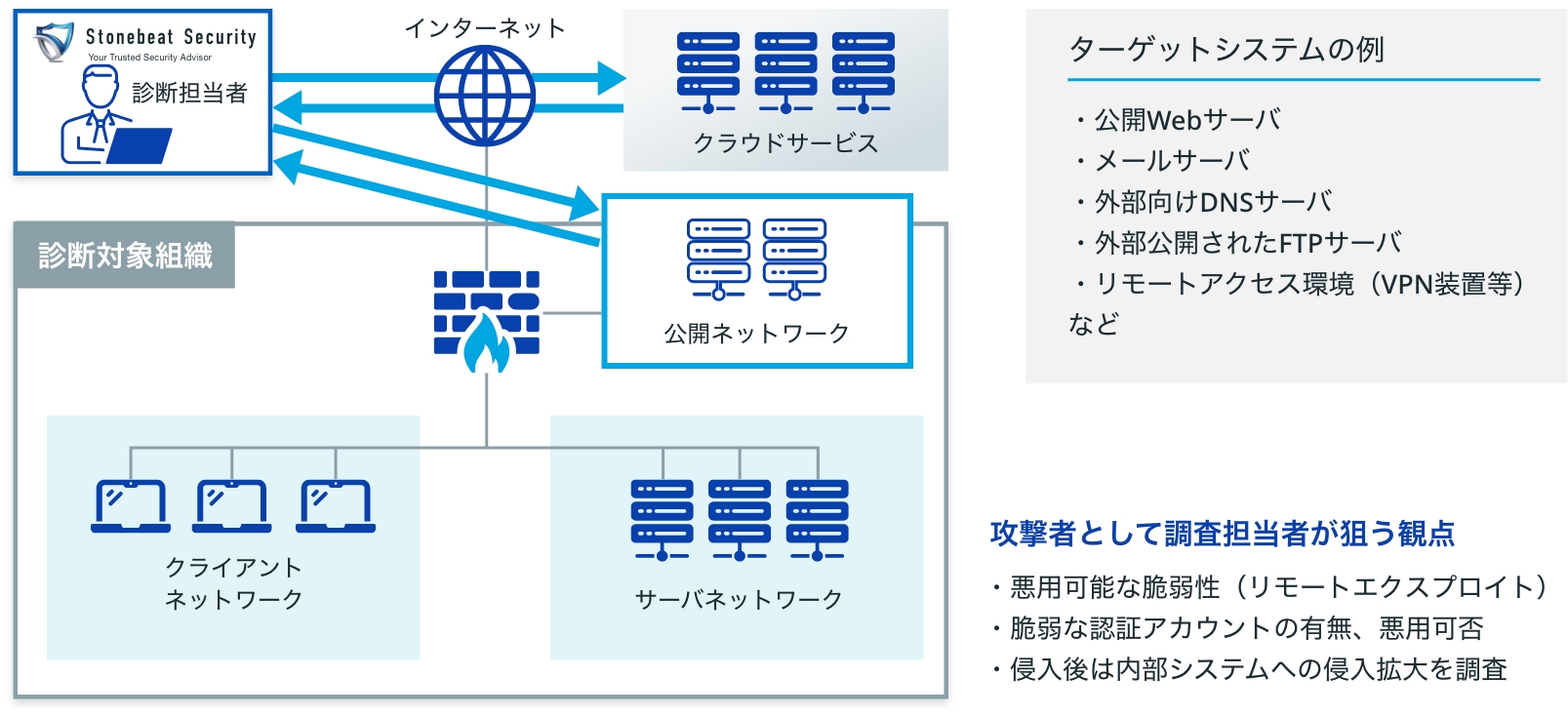

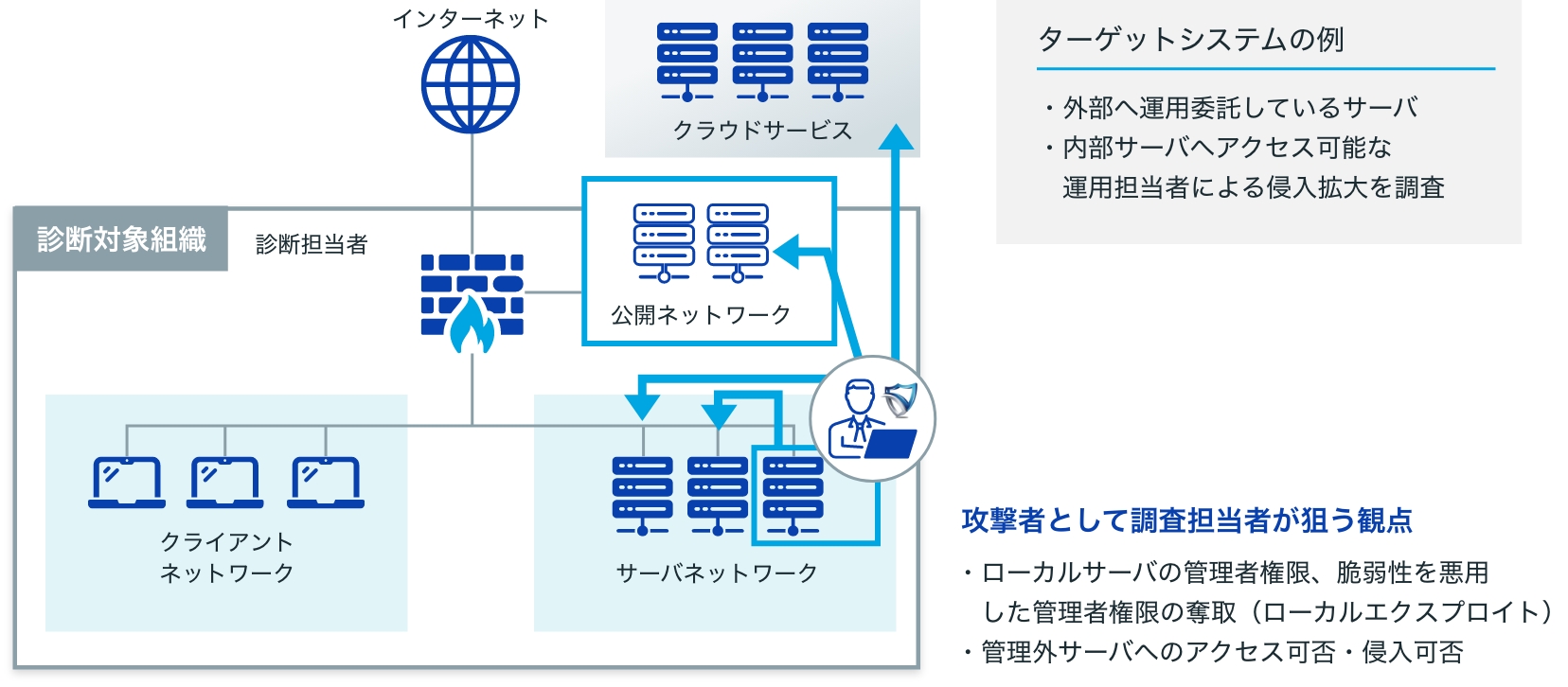

外部へ公開されたシステムへの侵入可否、侵入後は内部ネットワークへの侵入拡大を調査し、機密情報の取得を狙います。

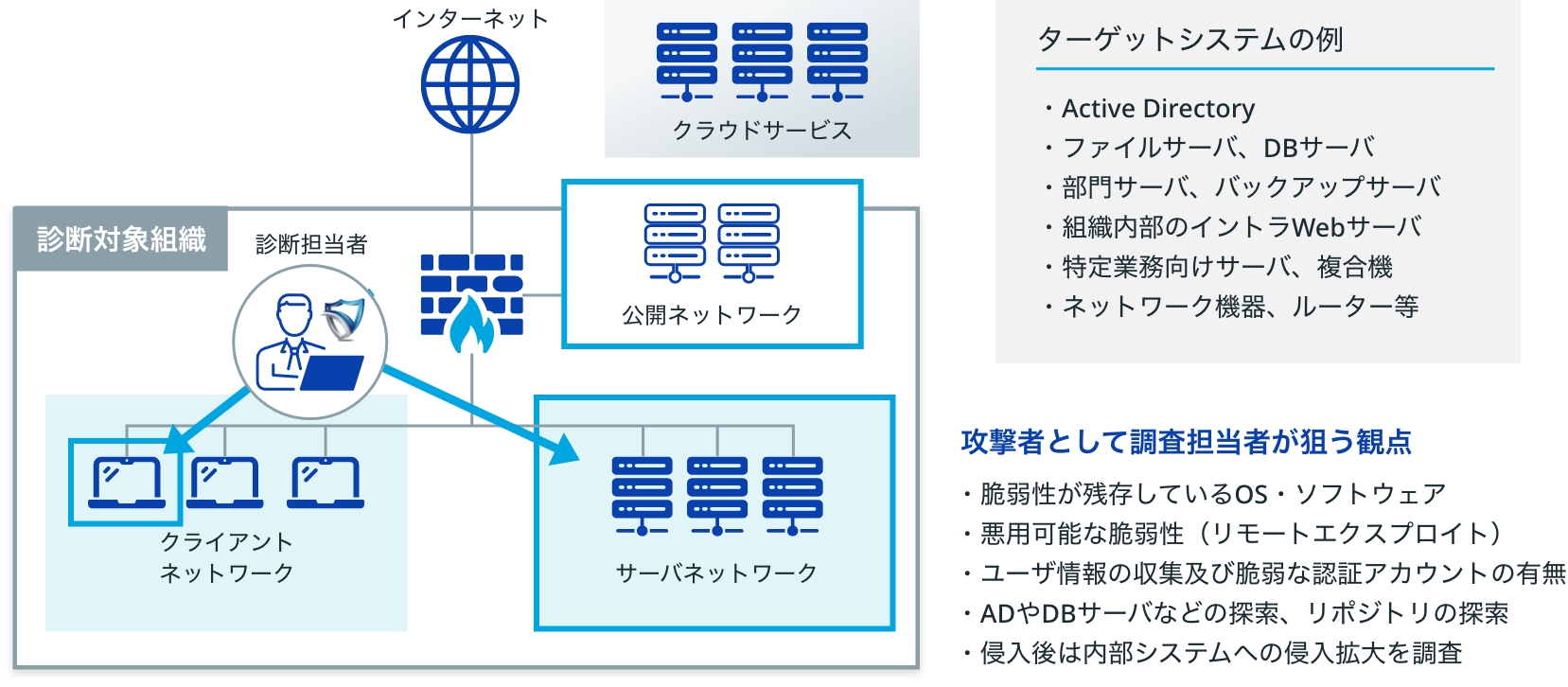

脆弱性が残存しているサーバ又は脆弱なアカウントを調査し、ADやDBに登録されているユーザ情報や機密情報の取得を狙います。

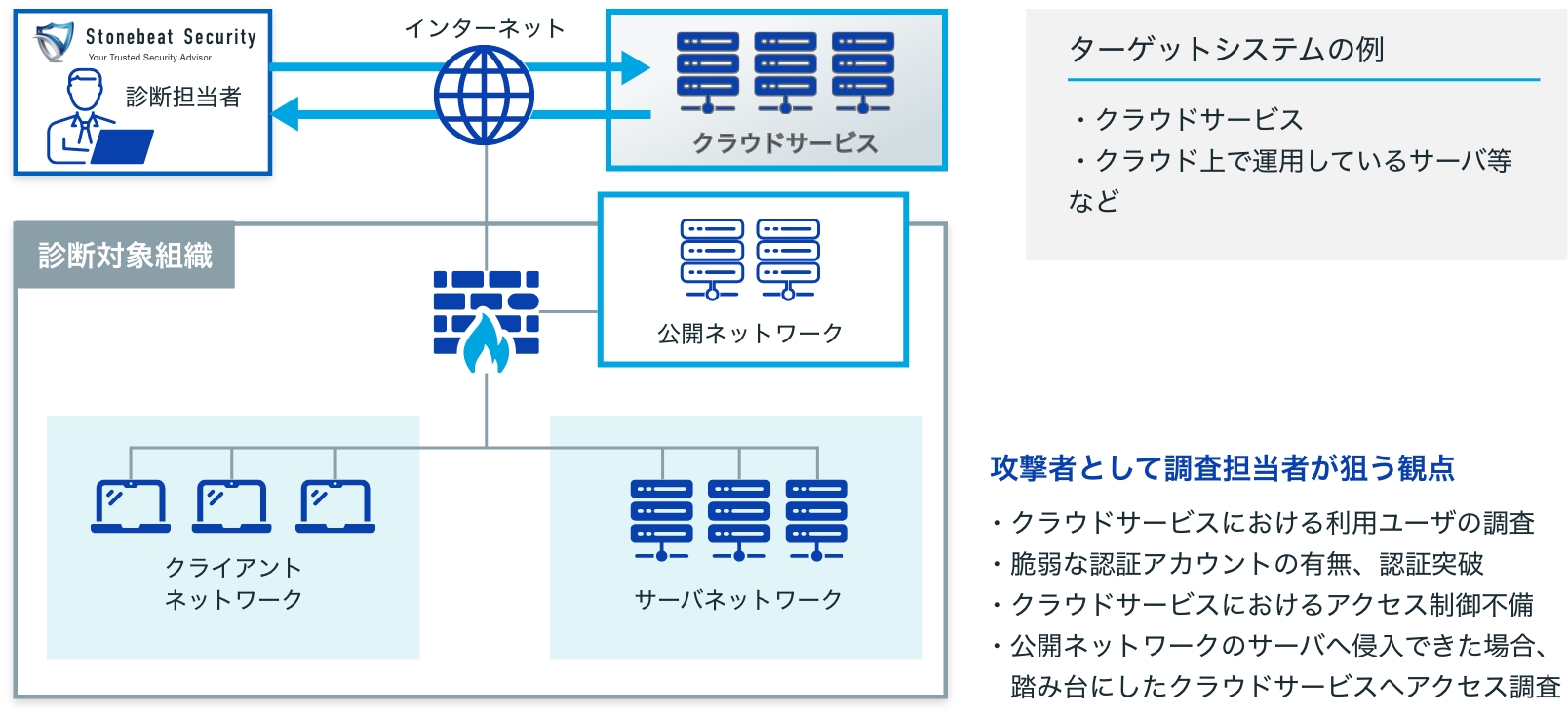

クラウドアカウントの乗っ取り、設定ミスを利用した情報窃取の調査。

運用担当者のアカウントを使用した不正アクセスの可否を調査。

リスクレベルごとの評価(CVSS基準に準拠)

推奨される対策の提案

脆弱性の悪用・侵入可否の調査結果や影響、推奨対策を提示

脆弱性診断と比較して、実用的かつ事実ベースで推奨対策や対策の優先度を提供